Фахівці урядової команди реагування на комп’ютерні надзвичайні події України CERT-UA за допомогою Trendmicro дослідили серію кібератак, спрямованих на військовослужбовців ЗСУ.

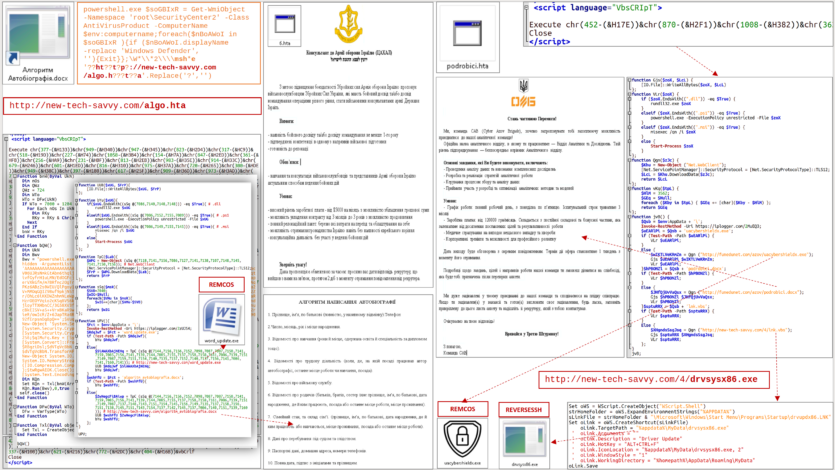

Підозрілу діяльність наприкінці 2023 року виявили фахівці Trendmicro та повідомили про це CERT-UA. Під час цих атак зловмисники під виглядом рекрутингу до 3-тьої окремої штурмової бригади та Армії оборони Ізраїлю (ЦАХАЛ) розсилали в месенджері Signal повідомлення зі шкідливим ПЗ. Такі повідомлення містять файли-архіви, запуск вмісту яких призводить до зараження комп’ютера шкідливими програмами REMCOSRAT і REVERSESSH. При цьому, назви та вміст архівів зловмисники намагаються зробити цікавими для військових – «опитування полоненого», «геолокації», «команди кодування», «позивні» тощо. Детальна інформація про технічну сторону атаки представлена на сайті CERT-UA.

Попри використання публічно доступного інструментарію (що може призводити до виявлення схожостей з іншими атаками), описана активність за іншими специфічними ознаками є окремим кластером кіберзагроз та відстежується за ідентифікатором UAC-0184.

В CERT-UA нагадують, що у разі виявлення підозрілої активності на комп’ютерах та в інформаційно-комунікаційних системах ЗСУ необхідно невідкладно інформувати Центр кібербезпеки ІТС (в/ч А0334; email: [email protected]).